Durante la última semana se ha observado un aumento en los ataques de Ransomware, en particular asociados al grupo Prometheus.

Desde Unit 42 de Palo Alto afirman que este grupo de Ransomware comparte similitudes con el grupo de Ransomware Thanos, en lo que respecta a malware y tácticas. Este nuevo grupo se ha visto atacando a organizaciones: gubernamentales, financieras, manufactureras, logísticas, consultoras, servicios de salud, utilities y bufetes de abogados; y actuando en regiones como Asia, Europa, Medio Oriente y Sudamérica.

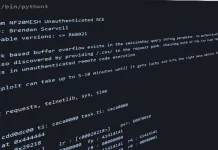

Entre las técnicas usadas para ganar acceso inicial se encuentran: compra de credenciales, ataques por fuerza bruta y/o spear phishing. En los análisis efectuados por el grupo de respuesta a incidentes de NeoSecure, se ha identificado que las víctimas presentan como denominador común Firewall Fortigate con vulnerabilidades (CVE-2018-13379), accesos amplios a escritorio remoto, uso de credenciales de dominio sobre accesos remotos. Lo anterior se establece como el principal vector de ingreso en esta campaña.

RECOMENDACIONES

- Actualizar dispositivos de seguridad perimetrales, principalmente dispositivos Fortigate.

- Actualizar sistemas de Antivirus y Antispam, para poder detectar los nuevos indicadores.

- Realizar seguimiento a los comportamientos anómalos en sus redes, principalmente en red DMZ y red de Servidores, con el fin de detectar movimiento lateral.

- Habilitar MFA para acceso a VPN, en conjunto con reducir el acceso remoto por geolocalización.

- Contar con EDR en servidores y estaciones de trabajo para detectar comportamiento de Ransomware.

- Evitar el acceso remoto utilizando cuentas de administrador.

- Restringir el acceso Internet a los servidores, asumir un esquema de mínimos privilegios.

- Realizar respaldos frecuentes y almacenarlos fuera de línea.

REFERENCIAS

- https://unit42.paloaltonetworks.com/prometheus-ransomware

- https://malpedia.caad.fkie.fraunhofer.de/details/win.prometheus

Fuente: NeoSecure