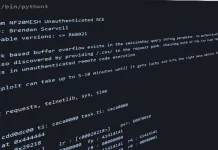

Luego de que Arsat informara un ciberataque el pasado 5 de diciembre, los ciberdelincuentes del grupo Play publicaron una parte de la información robada con un ransomware a la empresa argentina de telecomunicaciones del Estado.

Se trata de una banda de ciberdelincuentes que logra entrar a sistemas de terceros y depositar este tipo de virus que encripta información, para luego pedir un rescate a cambio de dinero. En lo que va del año realizaron ataques exitosos al Poder Judicial de Córdoba, la cadena de electrodomésticos Cetrogar y se cree que también fueron los autores del ciberataque a la Legislatura de la Ciudad de Buenos Aires.

Consultada por Clarín, la empresa aseguró que “los datos que fueron sustraídos carecen de valor estratégico o informativo dado que son los datos que la empresa informa o debe informar en función de control de gestión”.

“Vale decir, las compras, ventas y gastos, son objeto de revisión de los organismos de control y muchos de ellos son públicos. De hecho están también en manos de los clientes y proveedores. La información que pueda afectar al estado nacional u otros clientes de Arsat o a su desempeño está debidamente resguardada y segura”, explicaron.

Sin embargo, a partir del análisis de la información publicada en la dark web, donde se encuentra el blog de Play, parece haber más que información pública.

“En el caso de Arsat encontramos que el manifiesto menciona a la Gerencia de Servicios Satelitales e incluye documentación financiera (Compras, Comprobantes, Caja chica, DDJJ, Facturas, Deudas), información de personal (contratos, cursos, licencias, vacaciones, horas extra, viajes y gastos cubiertos por la empresa, organigramas), y datos administrativos sobre servicios provistos”, analiza Mauro Eldritch, analista de amenazas.

Esta información se deriva del análisis de los llamados “manifiestos (archivos de extensión .txt que genera el grupo y que contienen la lista de los nombres de archivos filtrados). “Estos archivos facilitan a los analistas la comprensión de la filtración sin necesidad de descargar grandes lotes de datos vía Tor (lo cual es lento y en muchas situaciones podría generar compromisos legales)”, explica.

“Por otro lado el archivo lista información técnica también, incluyendo minutas de distintas reuniones, información de los proyectos ARSAT-1 y ARSAT-2 y otros programas, distintos escaneos digitalizados, copias de emails internos e incluso un archivo en texto plano llamado ‘Contraseña regeneración recibos’, lo cual indica una muy mala práctica sobre gestión de claves”, agrega.

Fuente: clarin.com