CISA advierte de la explotación activa de las vulnerabilidades de JasperReports

La Agencia de Ciberseguridad y Seguridad de Infraestructuras de Estados Unidos (CISA) ha añadido dos fallos de seguridad de hace años que afectan al producto JasperReports de TIBCO Software a su...

Hackean al Ministerio de Salud de Argentina

El Ministerio de Salud confirmó que sufrió un ciberataque este fin de semana que provocó la circulación de noticias falsas difundidas desde un correo electrónico que tenía como remitente a la...

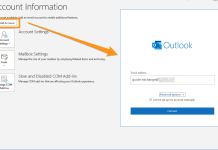

Los errores de Microsoft Exchange encabezan la lista de vulnerabilidades

Dos errores que afectan a los productos de Microsoft encabezaron una encuesta de vulnerabilidades explotadas que se utilizan para apuntar al sector de servicios financieros de EE.UU., según una nueva investigación.

Los...

Netgear advierte a los usuarios de que parcheen el fallo del router WiFi corregido...

Netgear ha corregido una vulnerabilidad de alta gravedad que afecta a varios modelos de routers WiFi y ha aconsejado a sus clientes que actualicen sus dispositivos al último firmware disponible lo...

Día mundial de las contraseñas

Hoy 5 de Mayo se celebra el día mundial de las contraseñas para concientizar sobre buenas prácticas a la hora de generar y mantener las claves de nuestros servicios informáticos.

Generá y...

Roban más de 800 bitcoins de la plataforma Crypto.com

El lunes 17 de enero se conoció la noticia de que el exchange Crypto.com había sido víctima de un hackeo. Los primeros reportes informaban que la plataforma había detectado retiros no...

Más de 60.000 servidores de Exchange en línea sin parches para la vulnerabilidad de...

Una de las dos fallas de seguridad a las que apuntan los exploits de ProxyNotShell, la vulnerabilidad CVE-2022-41082 RCE, no se ha reparado en más de 60.000 servidores de Microsoft Exchange...

Hackers roban 175 GB de las Fuerzas Armadas de Perú

Las Fuerzas Armadas peruanas no se habrían salvado de los ataques del grupo de hackers denominado Guacamaya. Más de 283,000 emails habrían sido sustraídos al Ejército y al Comando Conjunto de...

Ciberdelincuentes de BlueNoroff APT utilizan nuevas formas de eludir la protección MotW de Windows

Se ha observado que BlueNoroff, un subgrupo del conocido grupo Lazarus, ha adoptado nuevas técnicas en su playbook que le permiten eludir las protecciones de Windows Mark of the Web (MotW).

Esto...

Vulnerabilidades más explotadas en 2022

En una publicación del blog el usuario marcoramilli comenta acerca de las vulnerabilidades que él considera fueron relevantes indica lo siguiente:

“Los intermediarios de acceso inicial (IAB) siguen siendo la principal forma...