Boletín de seguridad de Cyberark CA23-01

La marca CyberArk ha emitido un boletín de seguridad en donde informan sobre nuevas vulnerabilidades junto con información de mitigación de las mismas, a continuación, los detalles.

Los mantenedores del paquete Ruby...

Extracción de credenciales cifradas de herramientas comunes

La mayoría de los ataques cibernéticos se basan en credenciales robadas, obtenidas engañando a los empleados y usuarios finales para que las compartan o recolectando credenciales de dominio almacenadas en caché...

La campaña de BitRAT se basa en datos bancarios confidenciales robados como señuelo

Los expertos de Qualys detectaron una nueva campaña de malware que difundía un troyano de acceso remoto llamado BitRAT utilizando información confidencial robada de un banco como señuelo en mensajes de...

Grupo de Ciberdelincuentes RedThief apunta a estudiantes en el Reino Unido para robar datos...

En una actividad denominada RedThief (también conocida como RedZei), los estafadores de habla china se han estado dirigiendo a estudiantes internacionales chinos en el Reino Unido durante más de un año.

Ha...

Casi 300 vulnerabilidades parcheadas en HarmonyOS de Huawei en 2022

El gigante tecnológico chino Huawei reparó casi 300 vulnerabilidades en su sistema operativo HarmonyOS en 2022.

Los teléfonos inteligentes Huawei y otros dispositivos ejecutaron Android hasta 2019, cuando el gobierno de EE.UU....

Una empresa minera canadiense cierra una fábrica tras un ataque de ransomware

La empresa canadiense Copper Mountain Mining Corporation (CMMC), en Columbia Británica, ha anunciado que fue objeto de un ataque de ransomware que afectó a sus operaciones.

CMMC, propiedad en parte de Mitsubishi...

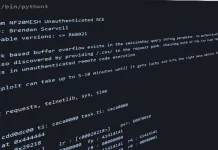

Un nuevo malware para Linux utiliza 30 exploits de plugins para abrir puertas traseras...

Un malware para Linux desconocido hasta ahora ha estado aprovechando 30 vulnerabilidades en múltiples plugins y temas de WordPress obsoletos para inyectar JavaScript malicioso.

Según un informe del proveedor de antivirus Dr....

CISA advierte de la explotación activa de las vulnerabilidades de JasperReports

La Agencia de Ciberseguridad y Seguridad de Infraestructuras de Estados Unidos (CISA) ha añadido dos fallos de seguridad de hace años que afectan al producto JasperReports de TIBCO Software a su...

Los altavoces Google Home permitían a ciberdelincuentes husmear en las conversaciones

Un fallo en el altavoz inteligente Google Home permitía instalar una cuenta de puerta trasera que podía utilizarse para controlarlo a distancia y convertirlo en un dispositivo de espionaje accediendo a...

La plataforma de criptomonedas 3Commas admite que piratas informáticos robaron claves API

Un usuario anónimo de Twitter publicó ayer un conjunto de 10.000 claves API supuestamente obtenidas de la plataforma de comercio de criptomonedas 3Commas.

Los bots de 3Commas utilizan estas claves API para...