La Agencia de Ciberseguridad y Seguridad de las Infraestructuras (CISA) de EE.UU. ha publicado cuatro avisos sobre sistemas de control industrial (ICS), en los que señala varios fallos de seguridad que afectan a productos de Siemens, GE Digital y Contec.

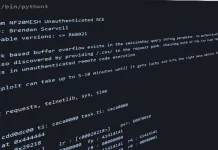

El más crítico de los problemas se ha identificado en Siemens SINEC INS, que podría dar lugar a la ejecución remota de código a través de un fallo de path traversal (CVE-2022-45092, puntuación CVSS: 9,9) y de inyección de comandos (CVE-2022-2068, puntuación CVSS: 9,8).

Siemens también ha parcheado una vulnerabilidad de omisión de autenticación en el analizador llhttp (CVE-2022-35256, puntuación CVSS: 9,8), así como un error de escritura fuera de los límites en la biblioteca OpenSSL (CVE-2022-2274, puntuación CVSS: 9,8) que podría aprovecharse para provocar la ejecución remota de código.

En diciembre de 2022, la empresa alemana de automatización lanzó el software Service Pack 2 Update 1 para mitigar los fallos.

Por otra parte, también se ha revelado un fallo crítico en la solución Proficy Historian de GE Digital que podría dar lugar a la ejecución de código independientemente del estado de autenticación. El problema, rastreado como CVE-2022-46732 (puntuación CVSS: 9,8), afecta a las versiones 7.0 y superiores de Proficy Historian, y se ha corregido en Proficy Historian 2023.

“Un atacante puede aprovecharse de este hecho y saltarse la autenticación de Historian haciéndose pasar por un servicio local”, afirma Uri Katz, investigador de seguridad de la empresa de seguridad industrial Claroty. “Esto permite a los atacantes remotos la capacidad de iniciar sesión en cualquier servidor GE Proficy Historian y forzarlo a realizar acciones no autorizadas”.

CISA también actualizó un aviso ICS que se publicó el mes pasado, detallando una vulnerabilidad crítica de inyección de comandos en Contec CONPROSYS HMI System (CVE-2022-44456, puntuación CVSS: 10,0) que podría permitir a un atacante remoto enviar solicitudes especialmente diseñadas para ejecutar comandos arbitrarios.

Aunque Contec corrigió esta deficiencia en la versión 3.4.5, desde entonces se ha descubierto que el software es vulnerable a otros cuatro defectos que podrían dar lugar a la revelación de información y a accesos no autorizados.

Se recomienda a los usuarios del sistema CONPROSYS HMI que actualicen a la versión 3.5.0 o posterior, además de tomar medidas para minimizar la exposición a la red y aislar dichos dispositivos de las redes empresariales.

Los avisos llegan menos de una semana después de que CISA publicara 12 alertas de este tipo advirtiendo de fallos críticos que afectaban al software de Sewio, InHand Networks, Sauter Controls y Siemens.

Fuente: thehackernews.com