Miles de implementaciones de Citrix ADC y Gateway siguen siendo vulnerables a dos problemas de seguridad de gravedad crítica que el proveedor ha corregido en los últimos meses.

El primer fallo es CVE-2022-27510, corregido el 8 de noviembre. Se trata de un bypass de autenticación que afecta a ambos productos Citrix. Un atacante podría aprovecharlo para obtener acceso no autorizado al dispositivo, realizar una toma de control remota del escritorio o eludir la protección de fuerza bruta de inicio de sesión.

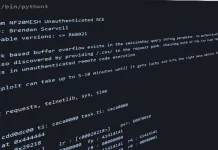

El segundo fallo se registra como CVE-2022-27518, revelado y parcheado el 13 de diciembre. Permite a atacantes no autentificados ejecutar comandos remotos en dispositivos vulnerables y hacerse con su control.

Los actores de amenazas ya habían estado explotando CVE-2022-27518 cuando Citrix publicó una actualización de seguridad para solucionarlo.

Hoy, los investigadores del equipo Fox IT de NCC Group informan de que, aunque la mayoría de los terminales Citrix de cara al público se han actualizado a una versión segura, miles de ellos siguen siendo vulnerables a los ataques.

Encontrar versiones vulnerables

Los analistas de Fox IT escanearon la web el 11 de noviembre de 2022 y encontraron un total de 28.000 servidores Citrix en línea.

Para determinar cuántos de los expuestos son vulnerables a los dos fallos, los investigadores tuvieron que conocer su número de versión, que no se incluía en la respuesta HTTP de los servidores.

No obstante, las respuestas contenían parámetros similares al hash MD5 que podían utilizarse para relacionarlas con las versiones de los productos Citrix ADC y Gateway.

Fuente: bleepingcomputer.com