CISA advierte de la explotación activa de las vulnerabilidades de JasperReports

La Agencia de Ciberseguridad y Seguridad de Infraestructuras de Estados Unidos (CISA) ha añadido dos fallos de seguridad de hace años que afectan al producto JasperReports de TIBCO Software a su...

Los altavoces Google Home permitían a ciberdelincuentes husmear en las conversaciones

Un fallo en el altavoz inteligente Google Home permitía instalar una cuenta de puerta trasera que podía utilizarse para controlarlo a distancia y convertirlo en un dispositivo de espionaje accediendo a...

La plataforma de criptomonedas 3Commas admite que piratas informáticos robaron claves API

Un usuario anónimo de Twitter publicó ayer un conjunto de 10.000 claves API supuestamente obtenidas de la plataforma de comercio de criptomonedas 3Commas.

Los bots de 3Commas utilizan estas claves API para...

El hospital LCMHS sufrió un ataque de ransomware en un hospital de Luisiana que...

El Lake Charles Memorial Health System (LCMHS) reveló una filtración de datos que afectó a casi 270.000 pacientes de sus centros médicos.

El Lake Charles Memorial Health System es el mayor sistema...

Netgear advierte a los usuarios de que parcheen el fallo del router WiFi corregido...

Netgear ha corregido una vulnerabilidad de alta gravedad que afecta a varios modelos de routers WiFi y ha aconsejado a sus clientes que actualicen sus dispositivos al último firmware disponible lo...

BitKeep confirma un ciberataque y pierde más de 9 millones de dólares en monedas...

El monedero descentralizado multicadena de criptomonedas BitKeep confirmó el miércoles un ciberataque que permitió a actores de amenazas distribuir versiones fraudulentas de su aplicación para Android con el objetivo de robar...

Miles de servidores Citrix vulnerables a fallos críticos parcheados

Miles de implementaciones de Citrix ADC y Gateway siguen siendo vulnerables a dos problemas de seguridad de gravedad crítica que el proveedor ha corregido en los últimos meses.

El primer fallo es...

Integrantes de APT recurren a complementos maliciosos de Excel como vector inicial de intrusión

La decisión de Microsoft de bloquear por defecto las macros de Visual Basic para Aplicaciones (VBA) en los archivos de Office descargados de Internet ha llevado a muchos actores de amenazas...

Ciberdelincuentes de BlueNoroff APT utilizan nuevas formas de eludir la protección MotW de Windows

Se ha observado que BlueNoroff, un subgrupo del conocido grupo Lazarus, ha adoptado nuevas técnicas en su playbook que le permiten eludir las protecciones de Windows Mark of the Web (MotW).

Esto...

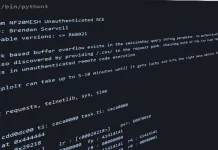

Vulnerabilidades más explotadas en 2022

En una publicación del blog el usuario marcoramilli comenta acerca de las vulnerabilidades que él considera fueron relevantes indica lo siguiente:

“Los intermediarios de acceso inicial (IAB) siguen siendo la principal forma...